Voor de meeste mensen is cyberspace een abstract concept. Het heeft iets te maken met bytes, data en netwerken. Cyberspace is onzichtbaar maar toch is het overal om ons heen. En zolang emailtjes en whatsappjes blijven aankomen staan de meesten er ook niet bij stil.

Toch vergeet men soms dat alles in cyberspace door mensen is gecreëerd. Mensen bouwen netwerken, software en datacentra om problemen op te lossen voor mensen. De mens is dus de primaire actor in cyberspace. Dit laatste geld dus ook voor zogenaamde "threats" vanuit cyberspace.

In dit artikel laat ik je zien, hoe je met behulp van Wazuh inzicht kan krijgen in de dreigingen vanuit cyberspace voor jouw organisatie.

Threat Hunting met Wazuh

Deel I: De Nation State Actor

Wazuh is een open-source platform waarmee je het heft in eigen hand kan nemen als het gaat om de beveiliging van jouw IT-infrastructuur. Momenteel heb ik 5 zogenaamde "Wazuh Agents" draaien op de servers en endpoints die ik wil monitoren. Wazuh is een ontzettend uitgebreid pakket met functionaliteit van malware scanning en configuration management to threat intelligence en alles daar tussen.

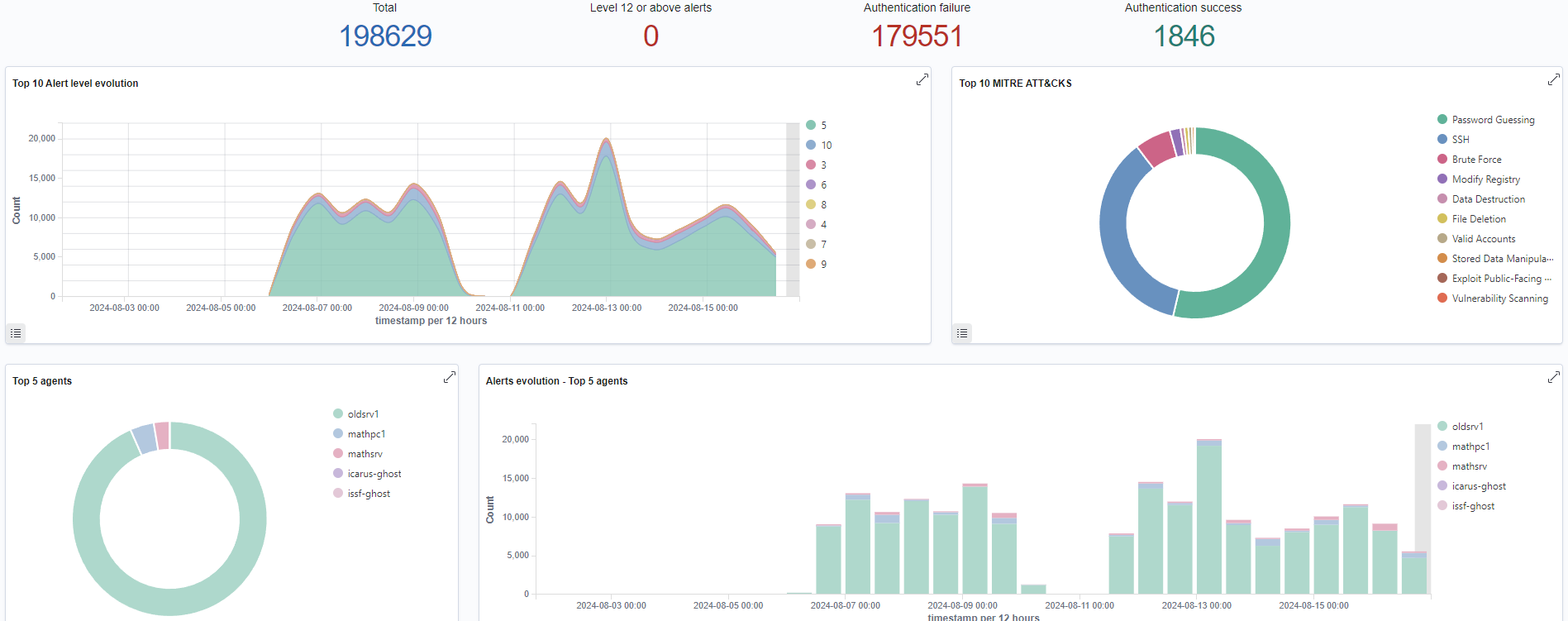

In het threat hunting dashboard is te zien welke alerts de afgelopen twee weken het meest voorkwamen en in welk deel van de IT-infrastructuur deze zijn gegenereerd.

Verreweg de meeste alerts zijn gegenereerd op de honeypot server. Een honeypot server is een minder goed beveiligde server waar geen belangrijke softwre op draait of data op staat. Deze server is bedoeld om eventuele hackers aan te trekken en zo tijd, aandacht en resources af te leiden, weg van belangrijke systemen. Een ander voordeel van het hebben en monitoren van een honeypot server is dat deze inzichten verschaft over het dreigingslandschap.

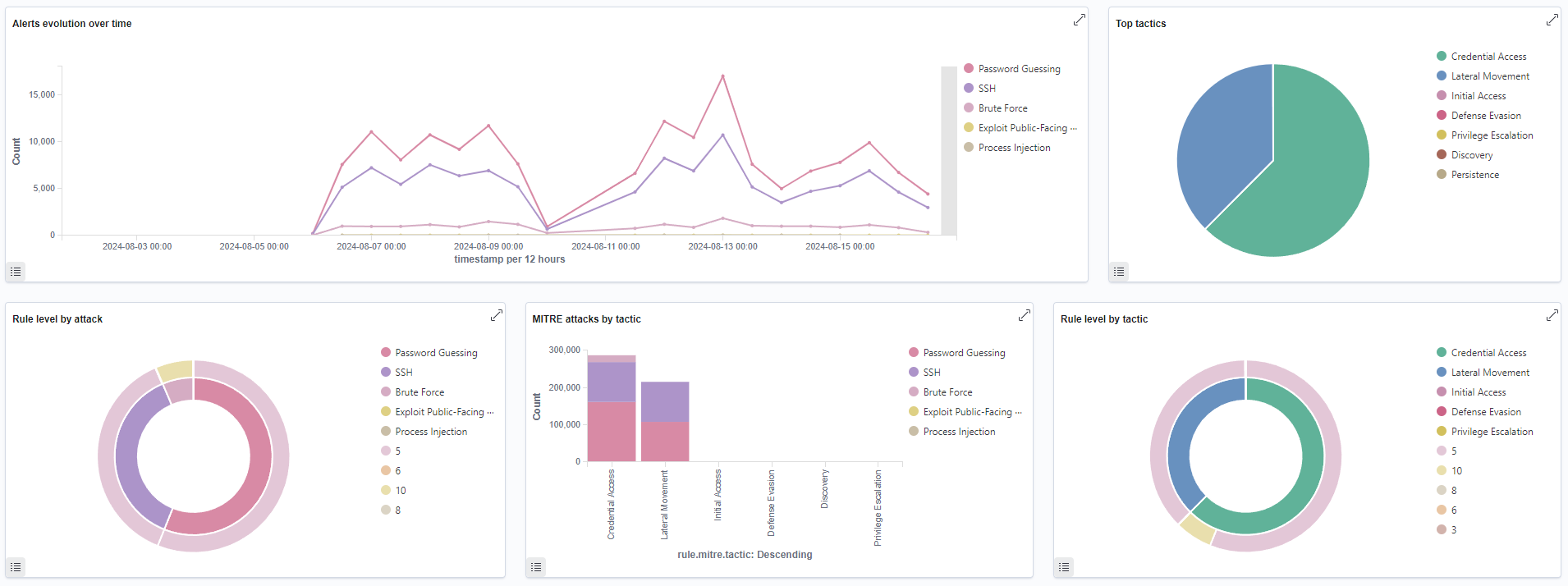

Als ik het MITRE ATT&CK dashboard open van de honeypot server, zie ik daar wat voor sooren cyberaanvallen men heeft geprobeerd uit te voeren tegen deze server en hoe deze evolueren en escaleren.

In de bovenstaande figuur is te zien dat meer dan 90% van de alerts worden gegenereerd omdat men password spraying attacks uitvoert tegen SSH. In andere woorden, men probeert gebruikersnaam/wachtwoord combinaties te gokken om in te loggen op het apparaat. Ook kan ik zien dat dit tot nu toe nog niet gelukt is en dat dit niet heeft geleid tot evolutie of escalatie.

De overige 5% tot 10% van de aanvallen zijn vulnerability scanners die proberen in te breken op de webserver van het apparaat. Deze aanvallen zijn iets geavanceerder dan de eerste categorie, maar zullen niet leiden tot succesvolle exploitatie op de honeypot server.

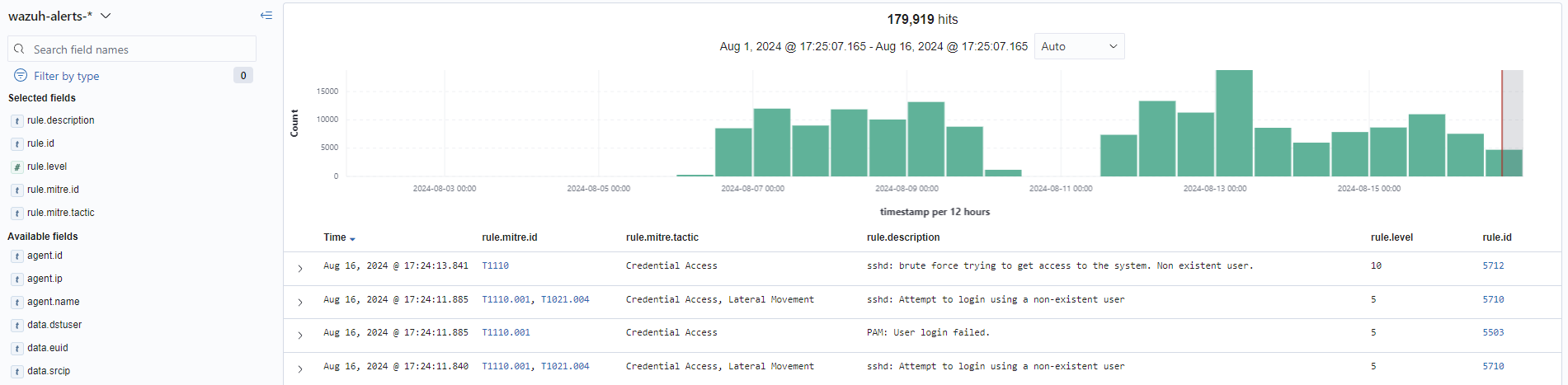

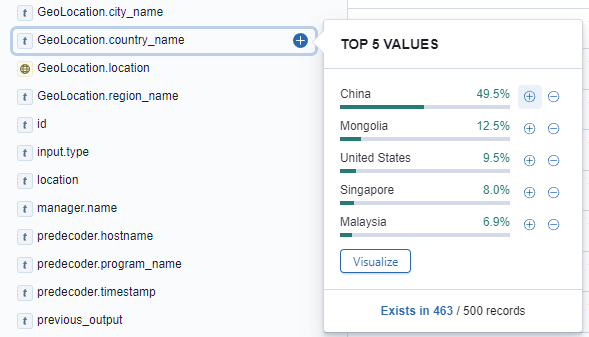

In de events analysis tool kunnen individuele alerts worden geïnspecteerd. Hierin is bijvoorbeeld te zien van welke IP addressen de aanvallen afkomstig zijn. Wazuh weet ook vanuit welke geografische locatie de cyberaanval afkomstig is. Hiervoor voegen we simpelweg de GeoLocation.country_name parameter toe aan de zoekparameters.

Omdat Wazuh op een opensearch cluster is gebouwd, kan de backend razendsnel door grote hoeveelheden data zoeken. Gemiddeld genereert mijn IT-infrastructuur zo'n 15.000 alerts per dag met slechts 5 agents.

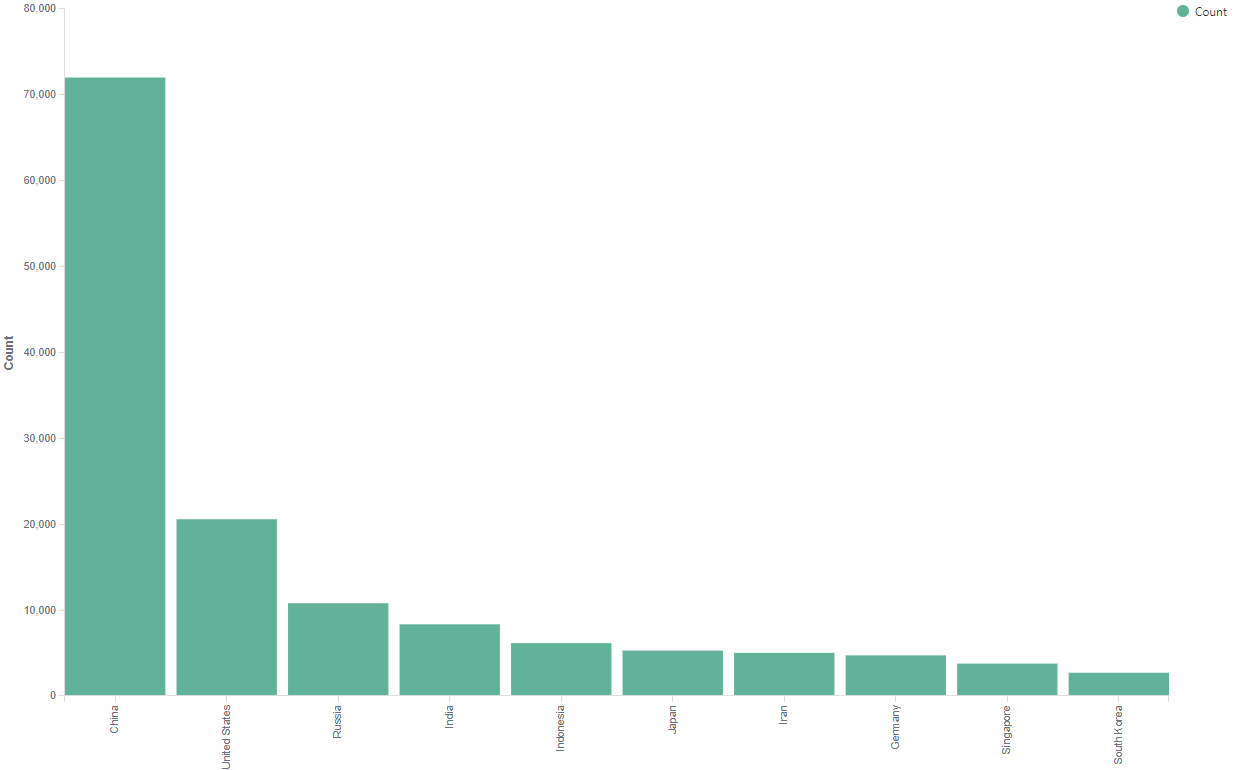

Met de ingebouwde visualisatie tool van Wazuh, kan de data gesorteerd worden op basis van de ingestelde zoekparameters (in dit geval geografische locatie) en worden weergegeven in een grafiek.

In de bovenstaande figuur is te zien wat de top 10 landen zijn waarvanuit alerts gegenereerd worden. Deze data zijn afkomstig van de honeypot server gedurende een periode van 2 weken.

De top 3 landen zijn:

- China

- De VS

- Rusland

Dit komt ongeveer overeen met National Cyber Power Index. Wat echter opvalt is dat China met kop en schouders boven de rest uitsteekt. Een verklaring zou kunnen zijn dat dat komt doordat mijn IT-infrastructuur zich in Nederland en Duitsland bevindt en dat China daar meer opereert dan de andere cybergrootmachten.

Verder is er in deze analyse geen onderscheid gemaakt tussen het gedrag van ordinaire cybercriminelen en inlichtingendiensten. De praktijk vertelt ons immers dat cybercriminelen vaak als zogenaamde "contractors" worden ingehuurd, voor werk waar inlichtingendienten hun handen niet aan vuil willen maken.

Wil je zelf Wazuh uitproberen of een gratis consult aanvragen? Neem dan contact met ons op via de website.

Member discussion: